2-Faktor-Authentisierung: Doppelt hält besser!

21.06.2022 | Angesichts der alarmierenden Cyber-Sicherheitslage in Deutschland ist der Schutz von Geräten und Daten wichtiger denn je. Da sich Passwörter oft recht leicht knacken lassen, empfiehlt das Bundesamt für Sicherheit in der Informationstechnik (BSI) deshalb für webbasierte Dienste bzw. Online-Konten eine Zwei-Faktor-Authentisierung (2FA).

Je sensibler die Daten, desto umfassender sollte man sie vor Fremdzugriff schützen: Da der Großteil der heutigen Cyber-Angriffe aus der Ferne, also über das Internet erfolgt, sollten Logins grundsätzlich über eine Zwei-Faktor-Authentisierung erfolgen. Dann reicht das Passwort alleine nämlich nicht mehr aus, um Zugriff zu erhalten, und die Sicherheit für Nutzer und Anbieter wird deutlich erhöht. Datenklau, Identitätsdiebstahl und Phishing-Angriffen kann so einfach, aber effektiv entgegengewirkt werden.

Was ist die 2-Faktor-Authentisierung?

Bei der Zwei-Faktor-Authentisierung (auch Zwei-Faktor-Authentifizierung) ist der Name Programm: Beim Login wird zusätzlich zum vorhandenen Passwort eine weitere Sicherheitsmaßnahme vorgenommen, etwa ein PIN-Code, der per SMS zugeschickt oder in einer App generiert wird. Banken setzen die Zwei-Faktor-Authentisierung bereits seit Jahrezehnten ein: Wer am Geldautomaten Geld abheben möchte, benötigt neben seiner Bankkarte auch eine PIN.

Ein Passwort allein stellt keinen ausreichenden Schutz mehr dar – unabhängig davon, wie lang und kompliziert es auch sein mag. Indem das Anmeldeverfahren durch einen weiteren Authentifizerungsfaktor ergänzt wird, erhöht sich die Sicherheit für Online-Konten signifikant. Das Konto ist auch dann geschützt, wenn die Gewissenhaftigkeit der Nutzer zu wünschen übrig lässt und z.B. schwache Passwörter verwendet oder automatische Logins zugelassen werden.

Welche Authentifizierungsfaktoren gibt es?

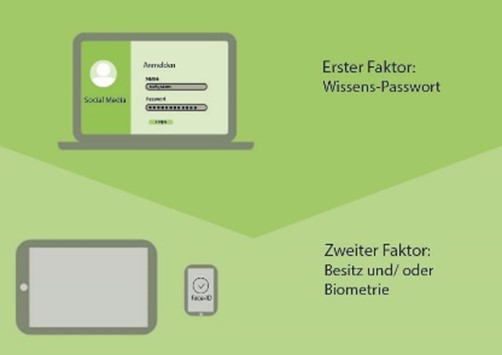

Um Benutzerkonten effektiv zu schützen, werden bei der 2-Faktor-Authentisierung zwei verschiedene Merkmale abgefragt. Dabei handelt es sich um Faktoren, die der Überprüfung einer Identität dienen. Man unterscheidet zwischen drei Kategorien:

- Wissen (ein Passwort),

- Biometrie (z.B. Fingerabdruck, Face-ID) und

- Besitz (Anmeldung über ein anderes Gerät).

Wichtig ist hierbei, dass eine deutliche Trennung der Faktoren vorliegt. So sollte z.B. für den Login bzw. die Nutzung des Dienstes nicht dasselbe Endgerät genutzt wird, mit dem die TAN generiert wurde.

Wie funktioniert die Zwei-Schritte-Authentisierung?

Bei der Zwei-Faktor-Authentisierung erfolgt das Login zunächst wie gehabt. Im ersten Schritt werden Nutzername und Passwort eingegeben. Sind die Daten korrekt, geht es weiter zur nächsten Hürde. Das System fragt nun ein weiteres Authentisierungsmerkmal ab, das mithilfe eines Geräts bestätigt werden muss. In der Regel geschieht dies mit dem Smartphone, das zu diesem Zweck vorab beim Diensteanbieter registiert wurde. Alternativ kann der zweite Schritt des Anmeldeverfahrens auch mithilfe biometrischer Merkmale, z.B. einem Fingerabdruck- oder Gesichtsscan erfolgen.

Sollten Angreifer in Besitz des Passworts gelangen, scheitern sie an der Hürde des zweiten Authentifizierungsmerkmals und auch umgekehrt schützt die Anmeldung in zwei Schritten vor Missbrauch: So reicht z.B. das Smartphone mit der Authentisierungsapp alleine nicht aus, um sich Zugriff zu verschaffen. Erst durch die Kombination beider Faktoren erfolgt eine Authentisierung beim Diensteanbieter.

Da die Zwei-Faktor-Authentisierung im Vergleich zur einfachen Anmeldung einen verbesserten Identitätsnachweis liefert, erhöht sich zudem auch die Transaktionssicherheit für den Anbieter.

Übliche Verfahren der Zwei-Faktor-Authentisierung

Bei der Umsetzung der Zwei-Faktor-Authentisierung werden im Wesentlichen folgende Verfahren angewandt:

TAN oder OTP:

Bei einer TAN (Transaktionsnummer) bzw. einem OTP (one-time password) handelt es sich um ein Einmalkennwort, das zur einmaligen Authentifizierung gültig ist.

Diese werden mithilfe von TAN-Generatoren (Hardware) oder Authenticator Apps (Software) generiert. Alternativ werden sie auch häufig per SMS übermittelt.

Token:

Biometrie:

Biometrische Systeme gleichen unverwechselbare körperliche Merkmale (Fingerabdruck, Gesicht, Retina) mit den zuvor gespeicherten Informationen ab.

Um einem Missbrauch z.B. durch Fotos vorzubeugen, ist hierbei eine Lebenderkennung wichtig.

Fazit:

Ja, es stimmt: Die Zwei-Faktor-Authentisierung ist unbequemer, weil aufwendiger. Aber es stimmt auch, dass eine Absicherung mit 2FA effektiv vor Hackerangriffen schützen kann. Denn selbst für den Fall, dass Passwörter einmal in die falschen Hände gelangen sollten, erlauben sie Unbefugten keinen Zugriff auf das Benutzerkonto.

Bereits 2018 wurde im Bankwesen das zweistufige Anmeldeverfahren verpflichtend eingeführt und mittlerweile bieten auch immer mehr Online-Dienstleister die Möglichkeit an, Nutzerkonten mittels 2-Faktor-Authentisierung zu schützen. Nun ist es an den Userinnen und Usern, sich von einfachen Passwörtern und Anmeldeverfahren zu verabschieden und konsequent die Zwei-Faktor-Authentisierung anzuwenden.